Hay muchos riesgos inherentes asociados con los protocolos wireless y los métodos de encriptación. Así que, para minimizarlos, se usan una serie de robustos protocolos de seguridad inalámbricos. Estos Protocolos de Seguridad Inalámbricos evitan el acceso no autorizado a los ordenadores al encriptar la transmisión de datos en una red inalámbrica.

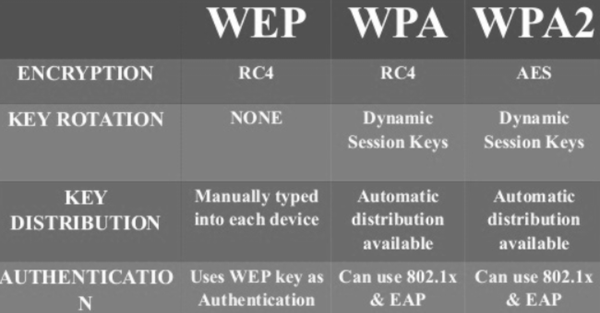

Diferencias entre los protocolos Wi-Fi WPA2, WPA y WEP

La mayoría de puntos de acceso inalámbricos vienen con la posibilidad de activar uno de los tres estándares de encriptación inalámbrica:

La mayoría de puntos de acceso inalámbricos vienen con la posibilidad de activar uno de los tres estándares de encriptación inalámbrica:

- WEP (Wired Equivalent Privacy)

- WPA o Wi-Fi Protected Access

- WPA2

WEP o Wired Equivalent Privacy

El primer sistema de seguridad inalámbrico en aparecer fue el WEP o Wired Equivalent Privacy (Privacidad Equivalente a Cableado). Comenzó ofreciendo una encriptación de 64 bits (débil) y luego llegó hasta una encriptación de 256 bits (potente). La implementación más popular en los routers sigue siendo la encriptación de 128 bits (intermedio).

Fue considerado como la solución eventual hasta que los investigadores en materia de seguridad descubrieron varias vulnerabilidades que permitían a los hackers crackear una clave EP en cuestión de minutos. Usaba CRC o Cyclic Redundancy Check (Verificación de Redundancia Cíclica).

WPA o Wi-Fi Protected Access

Para solucionar sus defectos, se desarrolló el WPA como un nuevo estándar de seguridad para protocolos inalámbricos. Usaba TKIP o Temporal Key Integrity Protocol para asegurar la integridad de los mensajes. Se diferenciaba del WEP en algo: CRC o Cyclic Redundancy Check. El TKIP se consideraba mucho más potente que el CRC. Su uso aseguró que cada paquete de datos era enviado con una única clave de encriptación. La mezcla de claves incrementaba la complejidad para decodificar las claves y por tanto reducría las posibilidades de sufrir una intrusión. Sin embargo, como el WEP, WPA también tenía un fallo. Como resultado, el WPA evolucionó hasta el WPA 2.

WPA2

El WPA 2 está considerado actualmente como el protocolo más seguro. El cambio visible más importantes entre el WPA y el WPA2 es el uso obligatorio de algoritmos AES (Advanced Encryption Standard) y la introducción del CCMP (Counter Cipher Mode with Block Chaining Message Authentication Code Protocol) como sustituto del TKIP.

El modo CCM combina el modo de privacidad Counter (CTR) y la autentificación Cipher Block Chaining Message Authentication Code (CBC-MAC). Estos modos han sido ampliamente estudiados y se ha descubierto que tienen propiedades criptográficas bien entendidas que proporcionan una buena seguridad y un buen rendimiento en software o hardware.